User-Verwaltung

Unter SQSC -> SQSC-Benutzer können die User der SQUILD Sovereign Cloud verwaltet werden.

Neue User können erstellt werden und bestehende User können über das Drei-Punkte-Menü aktiviert und deaktivert, sowie gelöscht werden.

Über Details in dem Drei-Punkte-Menü können einige Details zum User eingesehen werden, sowie die Zugriffs-Berechtigungen (siehe unten) des Users auf Openstack-Projekte eingesehen und angepasst werden.

User anlegen

Mit einem Klick auf Hinzufügen können Sie einen neuen User für Ihr Unternehmen anlegen.

Das Anlegen eines neuen Users erfolgt in zwei Schritten:

- Basisdaten

- Zugangs-Berechtigungen

Basisdaten

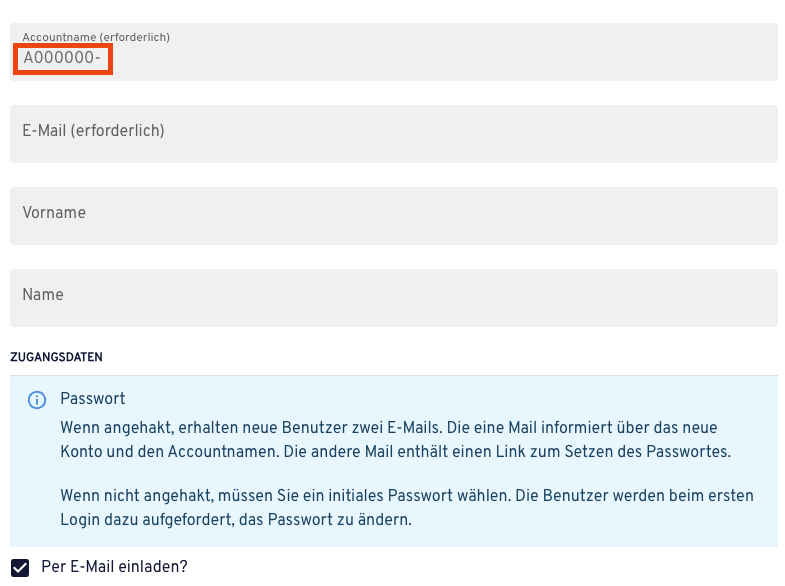

Zum Anlegen eines Users müssen Sie einen Accountnamen und die E-Mail-Adresse des Users angeben. Die Angabe von Vor- und Nachname ist optional und wird nur zur Personalisierung von E-Mails genutzt.

Der Accountname darf nur alphanumerische Zeichen, sowie Punkt, Unter- und Bindestrich enthalten. Der User muss Zugriff auf das Postfach mit der angegebenen E-Mail-Adresse haben! (Dieses Postfach wird z.B. zum Zurücksetzen des Passwortes genutzt.) Die E-Mail-Adresse muss einzigartig sein. Keine zwei Benutzer können sich die gleiche Adresse teilen.

Bitte beachten Sie unbedingt, dass an den von Ihnen gewählten Accountnamen automatisch ein Präfix angehängt wird, welches Ihrer SQUILD-Kundennummer entspricht (siehe roter Kasten im Screenshot unten). Dies geschieht, um zu sicherzustellen, dass der Accountname innerhalb der SQUILD Sovereign Cloud einzigartig ist.

Wenn Ihre Kundennummer also z.B. A000XXX ist und Sie als Accountnamen mmuster gewählt haben, so ist der Accountname des neuen Users tatsächlich A000XXX-mmuster!

Zum Erstellen der Zugangsdaten gibt es zwei Möglichkeiten, die mit der Checkbox unten im Screenshot gewählt werden k�önnen:

- Den neuen User per E-Mail einladen (Standard)

- Ein initiales Passwort für den User wählen

Im ersten Fall werden zwei E-Mails an die angegebene Adresse gesendet. Die erste E-Mail ist eine Willkommens-E-Mail und informiert den User darüber, dass ein Konto in der SQUILD Sovereign Cloud angelegt wurde. Diese E-Mail enthält außerdem den Accountnamen. Die zweite E-Mail enthält einen Link. User können mit einem Klick auf den Link selbst ein Passwort wählen. Der Link ist nur für eine bestimmte Zeit lang gültig.

Im zweiten Fall, wenn die Checkbox nicht angehakt ist, muss von Ihnen ein initiales Passwort für den neuen User gewählt werden. Der User erhält nur die Willkommens-E-Mail. Das initiale Passwort müssen Sie dem Benutzer selbst mitteilen. Beim ersten Login in der SQUILD Sovereign Cloud mit diesem Passwort muss der User dann ein neues Passwort wählen.

Das initiale Passwort muss mindestens 12 Zeichen lang sein und Ziffern, Groß- und Kleinbuchstaben enthalten.

Berechtigungen

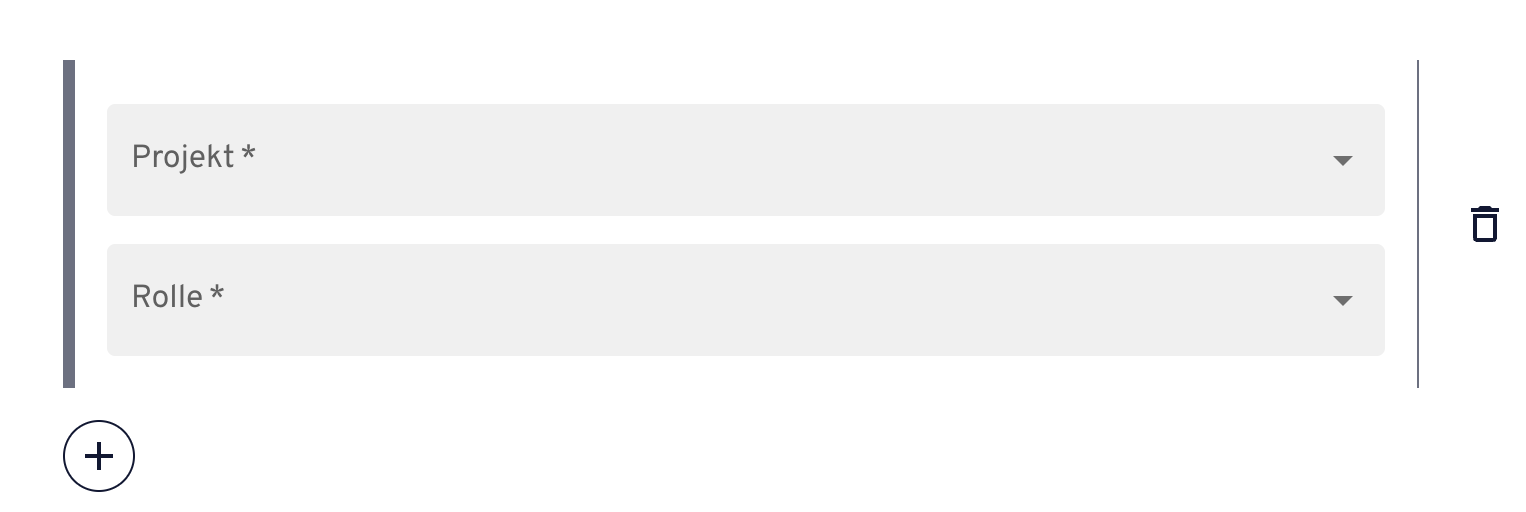

Im nächsten Schritt können Sie die Berechtigungen des Users verwalten.

Ein User kann auf mehrere Projekte in der SQUILD Sovereign Cloud mit verschiedenen Rollen Zugriff haben.

Mit einem Klick auf das + können Sie eine neue Berechtigung hinzufügen. Eine Berechtigung besteht dabei immer aus einem Projekt und einer Rolle in diesem Projekt. Ein User kann auch auf das gleiche Projekt mit mehreren Rollen berechtigt sein.

In der Projekte-Auswahlliste sehen Sie nur die Projekte, für die Sie in der Whitelist eingetragen sind.

Wenn Sie in der Projekt-Liste ein Projekt nicht sehen, dann nehmen Sie bitte Kontakt mit einem Openstack/SQUILD Sovereign Cloud Administrator Ihres Unternehmens auf bzw. kontaktieren Sie den SQUILD Support.

reader: Nur lesender Zugriff auf alle Objekte in einem Projekt.

member: Erweitert die reader-Rolle um Schreib-Rechte. Es können nicht nur Objekte in einem Projekt ausgelesen werden, sondern auch bearbeitet und neu erstellt werden.

manager: Umfasst die member-Rolle und erweitert diese um Rechte in der User-Verwaltung. (In SQSC ist jedoch die User- und Projektverwaltung über sqCloudControl vorgesehen. Die manager-Rolle ist in Ihrer Funktionalität eingeschränkt.)

Für den Secrets-Manager stehen folgende Rollen zur Verfügung:

audit: Nur Metadaten von bestimmten Secrets sind sichtbar

observer: Kann Secrets auflisten und bestimmte Secret Metadaten sehen.

creator: Kann Secrets auflisten und bearbeiten.

Zur LoadBalancer Verwaltung gibt es fogende Rollen:

load-balancer_observer: Hat lesenden Zugriff auf die LoadBalancer API

load-balancer_member: Hat lesenden und schreibenden Zugriff auf LoadBalancer